IPA(独立行政法人情報処理推進機構)より、『情報セキュリティ10大脅威 2025』が発表されました。

『情報セキュリティ10大脅威 2025』は、2024年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約200名のメンバーからなる『10大脅威選考会』が脅威候補に対して審議・投票を行い、決定したものです。

※出典:IPA『情報セキュリティ10大脅威 2025』

目次

1.IPA 情報セキュリティ10大脅威とは?

情報セキュリティ10大脅威とは、毎年IPAから発表されており、前年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から選出されます。

昨今ニュースで頻繁に取り上げられているウイルス感染による情報漏えいや乗っ取り、身代金要求などが記憶に残っている方も多いのではないでしょうか。

こういったニュースの中から脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約200名のメンバーからなる「10大脅威選考会」が脅威候補に対して審議・投票を行い、決定します。

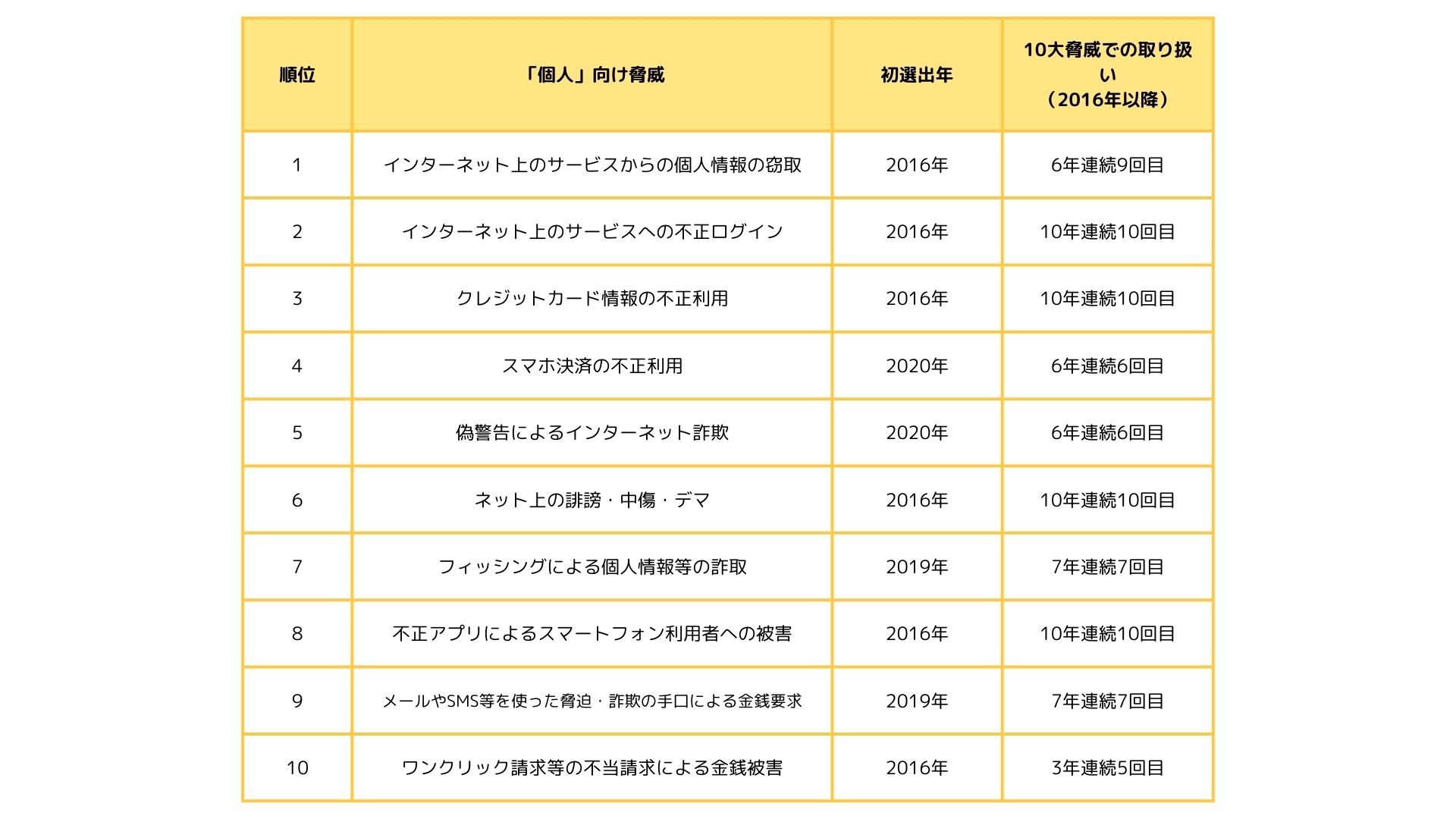

組織部門、個人部門があり、組織は企業として対策すべき脅威を順位づけて掲載、個人は身近な脅威を順位付けなしで掲載しています。個人では、自身に関係のある脅威に対して対策を行うことが重要であるという考え方から、このような方法で掲載されています。

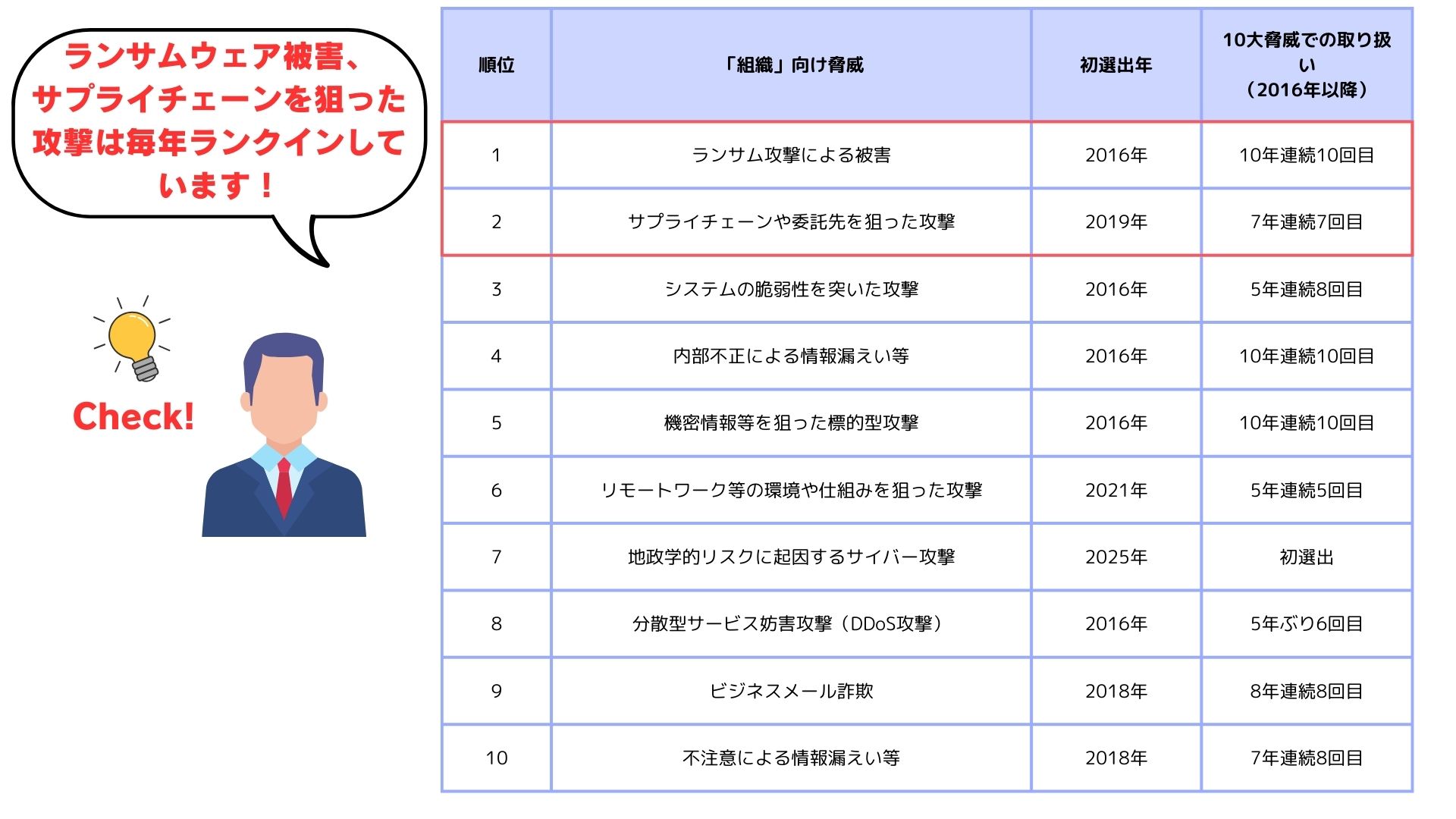

■情報セキュリティ10大脅威(組織)

※IPA『情報セキュリティ10大脅威 2025』を基に作成

■情報セキュリティ10大脅威(個人)

※IPA『情報セキュリティ10大脅威 2025』を基に作成

2.情報セキュリティ10大脅威2025の特徴は?

■1位、2位は不動のランサム攻撃、サプライチェーンを狙った攻撃

1位『ランサム攻撃による被害』、2位『サプライチェーンや委託先を狙った攻撃』は毎年ランクインしています。

これらの被害は年々増加し続けており、様々な企業が標的にされています。

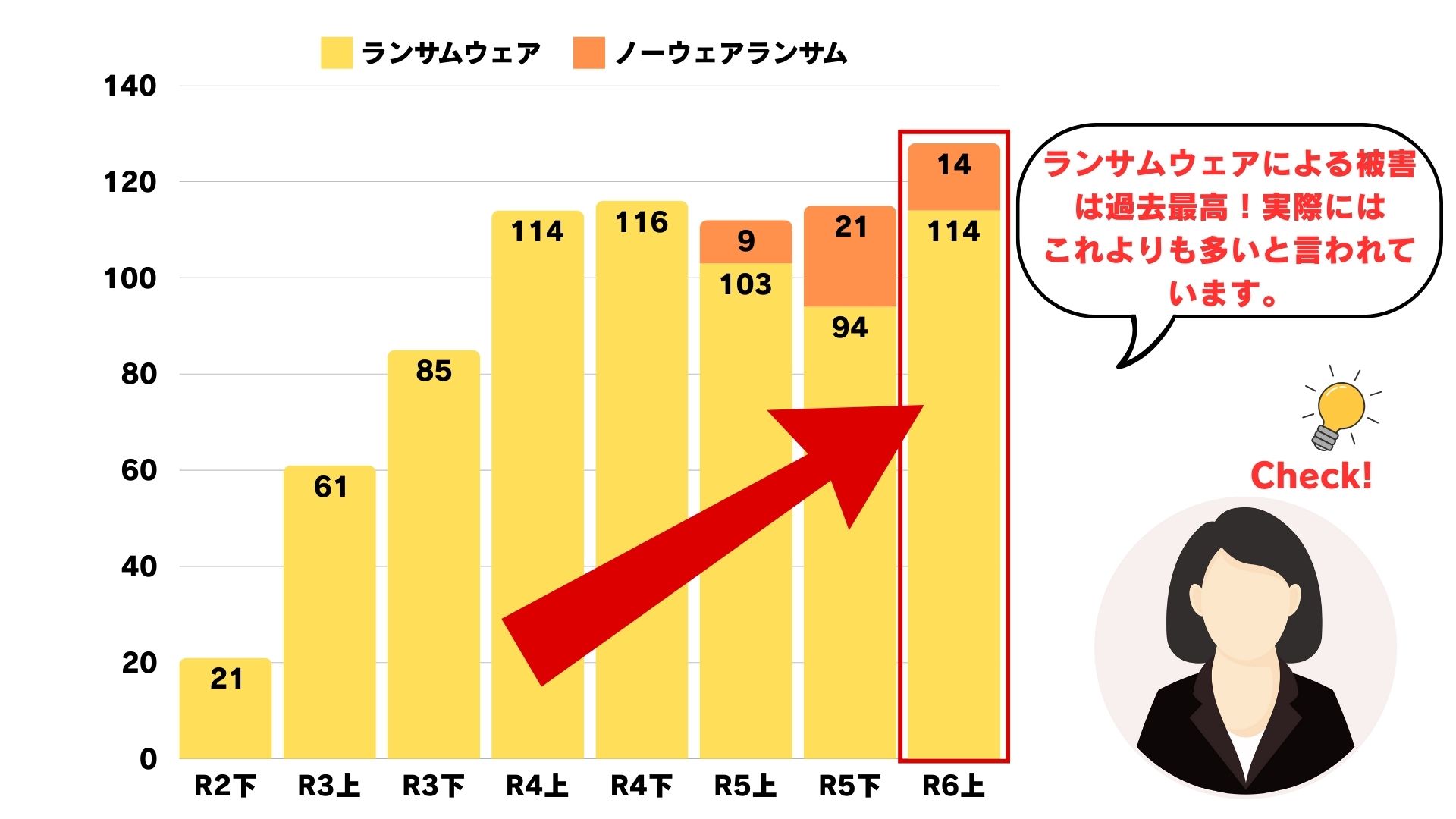

警察庁『令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について』によると、令和6年上半期におけるランサムウェアの被害報告件数は、114件であり、高水準で推移しています。

※警察庁『令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について』を基に作成

また、特に昨今目立つのは2位『サプライチェーンや委託先を狙った攻撃』で、これは中小企業を標的にしています。

大手企業を直接狙うよりも、比較的セキュリティレベルの低い中小企業を標的にした足掛かり的な攻撃が増加しています。

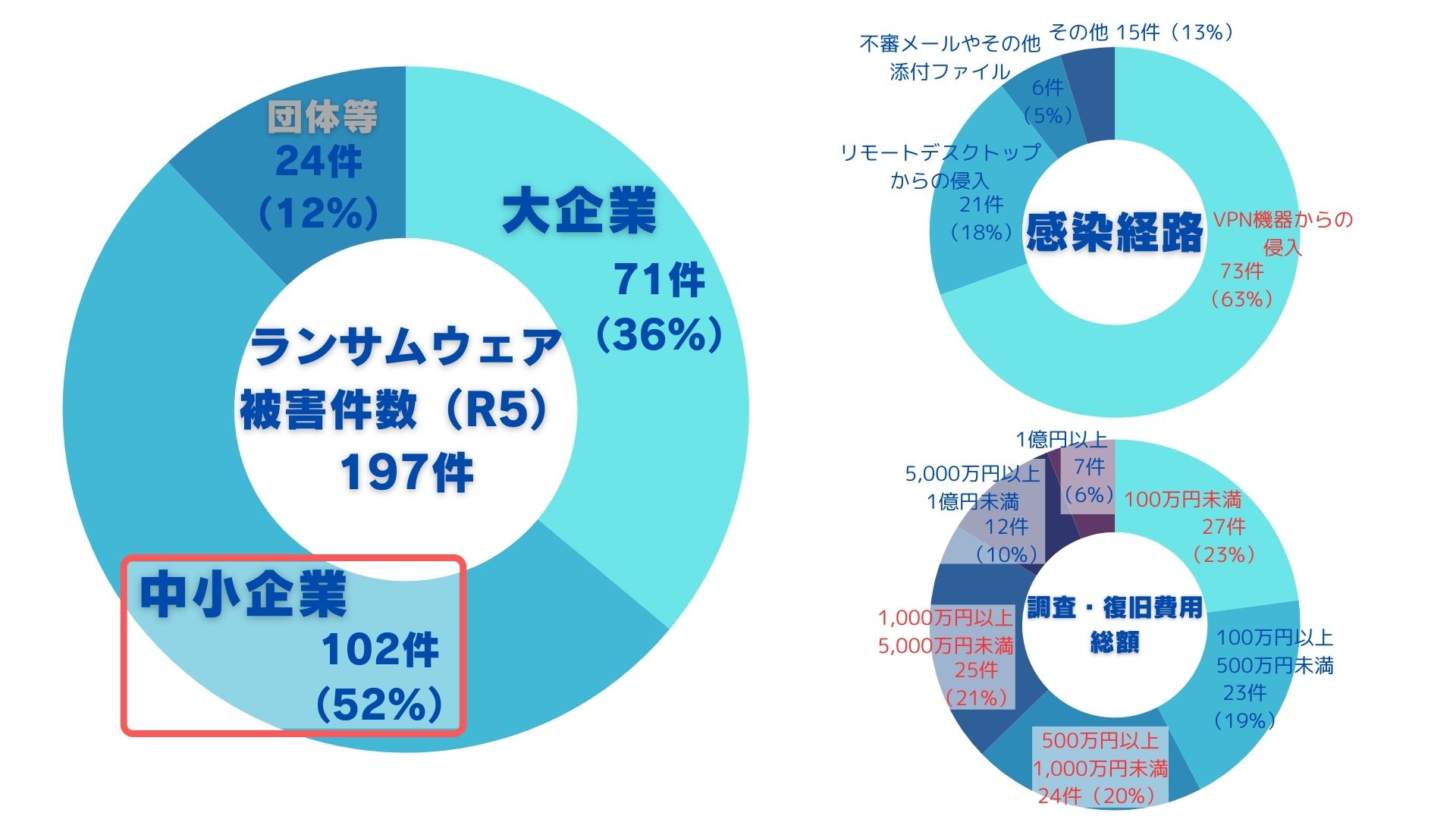

令和5年におけるサイバー空間をめぐる脅威の情勢等について(警察庁)によると、令和5年度ランサムウェアの被害件数は197件、そのうち中小企業は半数以上の102件(57%)でした。

感染経路は『VPN機器からの侵入』が最も多く73件(63%)、人為的なミスや教育不足と考えられる『不審メールやその他添付ファイル』は6件(5%)でした。

また、調査・復旧費用の総額は『100万円未満』が最も多く27件(23%)でしたが、次いで多かったのは『1,000万円以上5,000万円未満』で25件(21%)となり、多くの企業で数千万単位の被害額になっていることが分かります。

数千万円単位の被害となると、中小企業の場合最悪倒産の可能性もあります。

被害を防ぐために専門的な知識や社内教育の徹底が求められていますが、人員不足を抱える中小企業が増えている中でこれらに対処することは非常に難しいというのが現状ではないでしょうか。

※警察庁『令和5年におけるサイバー空間をめぐる脅威の情勢等について』を基に作成

■2025年初選出『地政学的リスクに起因するサイバー攻撃』とは?

7位にランクインした『地政学的リスクに起因するサイバー攻撃』は今回初選出です。

地政学的リスクに起因するサイバー攻撃とは、政治的な背景から国家が関与したと考えられるサイバー攻撃を指します。

特定の国や政治組織が、他国の政府機関、企業、重要インフラなどを標的にして、スパイ活動、妨害、情報操作などを目的に攻撃を仕掛けるケースが多いです。

プロパガンダや世論操作などの情報戦など、近年、サイバー空間は「見えない戦場」となっており、地政学的リスクが高まるほどサイバー攻撃も激化しています。

【具体的な例】

・国家支援型ハッカー(APT: Advanced Persistent Threat)

国家が支援するハッカー集団が、政府機関や防衛産業、重要インフラを狙う。

例: ロシア、中国、イラン、北朝鮮などの政府系ハッカーによる攻撃。

・選挙干渉

フェイクニュースの拡散や、候補者・政党の機密情報流出を狙ったハッキング。

例: 2016年アメリカ大統領選挙でのロシアの介入疑惑。

・重要インフラ攻撃

電力網、金融機関、通信インフラ、水道設備などへの攻撃。

例: 2015年ウクライナの電力網をダウンさせたサイバー攻撃(ロシアの関与が指摘)。

・経済制裁・報復としてのサイバー攻撃

制裁を受けた国が報復としてサイバー攻撃を行う。

例: イランや北朝鮮による米国企業への攻撃。

・軍事的なサイバー戦

紛争や戦争の一環として、相手国の防衛システムや通信網を攻撃。

例: 2022年ロシアのウクライナ侵攻時、ウクライナ政府のWebサイトや通信網への攻撃。

■DDoS攻撃が5年ぶりに選出

2024年末から2025年始にかけて航空事業者・金融機関・通信事業者等に対するDDoS攻撃が相次いで発生しました。

これを受けて、NISC(内閣サイバーセキュリティセンター)からもDDoS攻撃への対策について注意喚起が出されています。

※NISC『DDoS 攻撃への対策について(注意喚起)』

DDoS攻撃(Distributed Denial of Service attack:分散型サービス拒否攻撃)とは、複数のコンピュータを使って特定のサーバーやネットワークに大量のリクエストを送りつけ、サービスを利用できなくさせるサイバー攻撃の一種です。

NISCによると、今回の攻撃はIoTボットネット等が用いられ、UDPフラッド攻撃やHTTPフラッド攻撃など、複数種類の攻撃が行われており、今後、大規模な攻撃が発生する可能性も否定できないとしています。

対策としては、以下のものが有効とされています。

①海外等に割り当てられたIP アドレスからの通信の遮断

DDoS 攻撃はボットからの攻撃によって実施されることが多いため、ボットに感染している端末等が多い国やドメインからの通信を拒否することによってもDDoS 攻撃の影響を緩和することが可能であり、特に国内のみからアクセスを受ける情報システムであれば有効。

正規の通信への影響も考慮しつつ実施を検討する。

また、同一のIPアドレスからのしきい値を超えた大量のリクエストを遮断する機能の利用についても検討する。

②DDoS攻撃の影響を排除又は低減するための専用の対策装置やサービスの導入

WAF(Web Application Firewall)、IDS/IPS、UTM(Unified Threat Management)、DDoS 攻撃対策専用アプライアンス製品等を導入し、DDoS 攻撃を防ぐため必要な設定を行う。

③コンテンツデリバリーネットワーク(CDN)サービスの利用

コンテンツデリバリーネットワーク(CDN)サービスを利用する場合は、元の配信コンテンツを格納しているオリジンサーバへ直接アクセスされることを防ぐため、オリジンサーバのIPアドレスを隠蔽する必要がある。

④ その他各種DDoS攻撃対策の利用

インターネットに接続している通信回線の提供元となる事業者やクラウドサービス提供者が別途提供する、DDoS 攻撃に係る通信の遮断等の対策を利用することも有用である。

⑤ サーバ装置、端末及び通信回線装置及び通信回線の冗長化

代替のものへの切替えについては、サービス不能攻撃の検知及び代替サーバ装置等への切替えが許容される時間内に行えるようにする必要がある。

⑥ サーバ等の設定の見直し

サーバ装置、端末及び通信回線装置について、DDoS攻撃に対抗するための機能(パケットフィルタリング機能、3-way handshake時のタイムアウトの短縮、各種Flood攻撃への防御、アプリケーションゲートウェイ機能)がある場合は、有効にすること。

3.4年連続過去最多 2024年日本の上場企業の情報漏えい

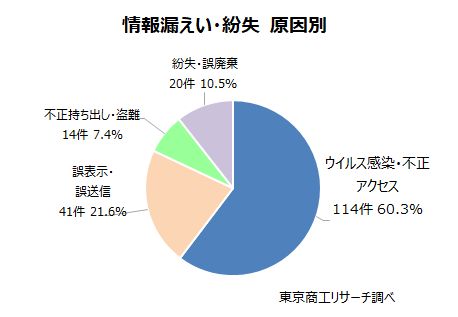

東京商工リサーチによると、2024年に上場企業とその子会社が公表した個人情報の漏えい・紛失事故は189件(前年比8.0%増)で、2012年の調査開始以降4年連続で過去最多を更新しました。

そのうち原因別では、『ウイルス感染・不正アクセス』が最も多く、114件(60.3%)でした。

ランサムウェアによる不正アクセスの被害が増加する中で、上場企業の業務委託先が不正アクセス被害を受け顧客情報が流出し被害が拡大化したケースが問題となりました。

※出典:株式会社東京商工リサーチ『2024年上場企業の「個人情報漏えい・紛失」事故 過去最多の189件、漏えい情報は1,586万人分』

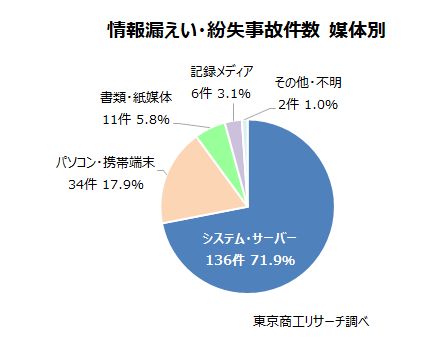

また、原因となった媒体別の最多は『社内システム・サーバー』で、136件(構成比71.9%)と全体の7割を占めています。

1件あたりの情報漏えい・紛失人数の平均では、『社内システム・サーバー』を媒体とした事故が16万1,137人分と突出しており、社内サーバーが不正アクセス攻撃を受け、大量の顧客情報が流出するケースが大半という結果になりました。

※出典:株式会社東京商工リサーチ『2024年上場企業の「個人情報漏えい・紛失」事故 過去最多の189件、漏えい情報は1,586万人分』

4.まとめ

サイバー攻撃による被害の恐ろしいところは、いつ自社が被害にあってもおかしくないということです。

日ごろから万全に備えているつもりでも、日々サイバー攻撃が進化していく中で適応していくのは非常に厳しい現状があるのではないでしょうか。

まず私たち中小企業がすべきことは、自社の状況を可視化してみること、そして必要な対策を導き出し検討していくことです。

セキュリティチェック、可視化にご興味のある方は是非お気軽にお問合せください。

※関連記事①⇒『【中小企業】サプライチェーンを取り巻く情報セキュリティの強化 過去のサプライチェーン攻撃の被害事例や被害金額予測、対策についてご紹介』

※関連記事②⇒『【中小企業】情報セキュリティとは?3大要素と10大脅威、基本的な対策とともに解説』

ライター紹介

■株式会社アベヤス GDXオフィスラボ編集部

私たちは100年以上地域の企業や学校、自治体のお客様のオフィス環境に必要な商品・サービスを提供し続けてまいりました。

GDXオフィスラボでは次世代の「働き方」「働く空間づくり」をテーマに、ワークスタイルに合わせた空間の創造をご提案しております。

編集部ではオフィスに役立つ情報を発信してまいります!

★☆GDXオフィスラボ公開中!☆★

現在岩手県の多くの中小企業が人材確保の課題を抱えている中で、

ESG経営の推進は欠かすことのできないポイントになってきております。

GDXオフィスラボは、人材課題を解決する糸口となるよう、

最先端技術や社員が働きやすい空間を体験、体感が出来る場所としてショールーム&コワーキングスペースを公開しています。

最新技術を使用した快適なオフィス空間づくりや環境への取り組み、

次世代の「働くの見える化」を追求したデジタルツールやシステムを

GDXオフィスラボへぜひ体感しにいらっしゃいませんか。

岩手でオフィスのリノベーションをお考えの方、

店舗の移転や改装をお考えの方は是非お気軽にお問合せ下さい。